Saran, Ayşe Nurdan

Loading...

Profile URL

Name Variants

Saran, Nurdan Ayse & Saran, Nurdan & Saran, Ayse Nurdan & Saran, Nurdan Buz & Buz, Ayşe Nurdan

Job Title

Dr. Öğr. Üyesi

Email Address

buz@cankaya.edu.tr

Main Affiliation

Bilgisayar Mühendisliği

Status

Current Staff

Website

ORCID ID

Scopus Author ID

Turkish CoHE Profile ID

Google Scholar ID

WoS Researcher ID

Files

Sustainable Development Goals

1

1NO POVERTY

0

Research Products

2

2ZERO HUNGER

0

Research Products

3

3GOOD HEALTH AND WELL-BEING

0

Research Products

4

4QUALITY EDUCATION

0

Research Products

5

5GENDER EQUALITY

0

Research Products

6

6CLEAN WATER AND SANITATION

0

Research Products

7

7AFFORDABLE AND CLEAN ENERGY

0

Research Products

8

8DECENT WORK AND ECONOMIC GROWTH

0

Research Products

9

9INDUSTRY, INNOVATION AND INFRASTRUCTURE

0

Research Products

10

10REDUCED INEQUALITIES

0

Research Products

11

11SUSTAINABLE CITIES AND COMMUNITIES

0

Research Products

12

12RESPONSIBLE CONSUMPTION AND PRODUCTION

0

Research Products

13

13CLIMATE ACTION

0

Research Products

14

14LIFE BELOW WATER

0

Research Products

15

15LIFE ON LAND

0

Research Products

16

16PEACE, JUSTICE AND STRONG INSTITUTIONS

1

Research Products

17

17PARTNERSHIPS FOR THE GOALS

1

Research Products

Documents

15

Citations

79

h-index

6

Documents

14

Citations

49

No records found in other affiliations.

Scholarly Output

33

Articles

17

Views / Downloads

3399/1174

Supervised MSc Theses

5

Supervised PhD Theses

0

WoS Citation Count

49

Scopus Citation Count

85

Patents

0

Projects

0

WoS Citations per Publication

1.48

Scopus Citations per Publication

2.58

Open Access Source

14

Supervised Theses

5

| Journal | Count |

|---|---|

| PeerJ Computer Science | 6 |

| Turkish Journal of Electrical Engineering and Computer Sciences | 2 |

| 2017 25th Signal Processing And Communications Applications Conference (SIU) | 1 |

| 25th Signal Processing and Communications Applications Conference (SIU) -- MAY 15-18, 2017 -- Antalya, TURKEY | 1 |

| 29th IEEE Conference on Signal Processing and Communications Applications (SIU) -- JUN 09-11, 2021 -- ELECTR NETWORK | 1 |

Current Page: 1 / 5

Scopus Quartile Distribution

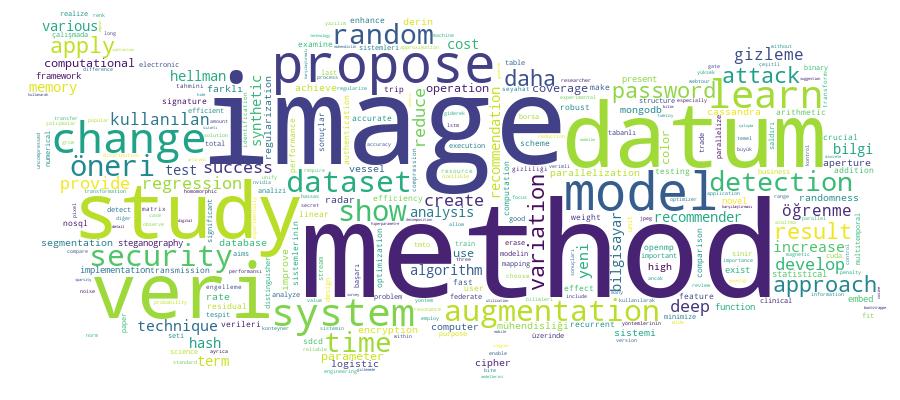

Competency Cloud

33 results

Scholarly Output Search Results

Now showing 1 - 10 of 33

Book Part Büyük Veri Mahremiyeti ve Güvenliği(Grafiker Yayınları, 2017) Saran, Ayşe NurdanBilim geliştikçe teknolojiler gelişmekte ve yeni teknolojilerde bilimin daha da gelişmesine ve bilinmezleri daha iyi anlamamıza, yeni çalışmalar yapmamıza en önemlisi çevremizi ve dünyamızı daha iyi anlamamızı kolaylaştırmaktadır. Son yıllarda “büyük veri”, “veri bilimi”, “açık veri” “büyük veri analitiği”, “bilgi ekonomisi” gibi başlıklar ülkemizde de pek çok etkinlikte tartışılmakta, çözümler geliştirilmeye çalışılmakta ve iyi örnekler oluşturulmaya çalışılmaktadır. Bu kitabın ülkemizde açık veri ve büyük veri analitiği, güvenliği ve mahremiyetinin gelişmesine katkılar sağlaması beklenmektedir. Verilerin günümüzün altın rezervleri olduğunun bilinciyle çalışmalar yapılmalıdır.Article Cassandra ve MongoDB NoSQL Veri Tabanlarının Karşılaştırmalı Güvenlik Analizi(2019) Saran, Murat; Saran, NurdanIn this study, we analyze the security of two NoSQL databases, MongoDB 3.6.3 and Cassandra 3.11.1 in a multi-node configuration in two steps. The first step is a comparative study of both databases’ security features according to ten selected criteria from the literature. The second step is analyzing data encryption overhead using the Yahoo Cloud Serving Benchmark tool. This study will help decision-makers and researchers to realize the most crucial security features concerning NoSQL databases as well as to be able to analyze the NoSQL databases regarding the security features. Our security comparison results show that both databases have noteworthy security features. However, Cassandra takes the lead as it supports more security criteria. Besides, the encryption/decryption performance of the MongoDB business version is 53% faster than the Cassandra business version, and the average amount of data that the MongoDB business version can process per minute is 45% higher than the Cassandra business version. This result shows that it is more appropriate to use MongoDB in environments where encryption is required.Article Vessel Segmentation in MRI Using a Variational Image Subtraction Approach(Tubitak Scientific & Technological Research Council Turkey, 2014) Nar, Fatih; Saran, Ayse Nurdan; Saran, MuratVessel segmentation is important for many clinical applications, such as the diagnosis of vascular diseases, the planning of surgery, or the monitoring of the progress of disease. Although various approaches have been proposed to segment vessel structures from 3-dimensional medical images, to the best of our knowledge, there has been no known technique that uses magnetic resonance imaging (MRI) as prior information within the vessel segmentation of magnetic resonance angiography (MRA) or magnetic resonance venography (MRV) images. In this study, we propose a novel method that uses MRI images as an atlas, assuming that the patient has an MRI image in addition to MRA/MRV images. The proposed approach intends to increase vessel segmentation accuracy by using the available MRI image as prior information. We use a rigid mutual information registration of the MRA/MRV to the MRI, which provides subvoxel accurate multimodal image registration. On the other hand, vessel segmentation methods tend to mostly suffer from imaging artifacts, such as Rician noise, radio frequency (RF) inhomogeneity, or partial volume effects that are generated by imaging devices. Therefore, this proposed method aims to extract all of the vascular structures from MRA/MRI or MRV/MRI pairs at the same time, while minimizing the combined effects of noise and RF inhomogeneity. Our method is validated both quantitatively and visually using BrainWeb phantom images and clinical MRI, MRA, and MRV images. Comparison and observer studies are also realized using the BrainWeb database and clinical images. The computation time is markedly reduced by developing a parallel implementation using the Nvidia compute unified device architecture and OpenMP frameworks in order to allow the use of the method in clinical settings.Article İmge İçine Bilgi Gizlemede Kullanılan LSB Yöntemlerinin Karşılaştırması(2013) Saran, Nurdan; Olcay, CemDijital imgeleri temel olarak kayıplı sıkı¸stırılmı¸s tipte olanlar, sıkı¸stırılmamı¸slar ve kayıpsız sıkı¸stırılmı¸slar olarak ¨u¸ce ayırabiliriz. Sıkı¸stırılmamı¸s ve kayıpsız sıkı¸stırılmı¸s imgelerde bilgi gizlemek i¸cin en ¸cok kullanılan y¨ontem, imgenin son bitlerinin mesajın bitleri ile de˘gi¸stirilmesi y¨ontemidir. Son bitlerin de˘gi¸simi genellikle imgede g¨ozle g¨or¨ulebilir bir de˘gi¸sikli˘ge sebep olmamaktadır. Ort¨u imgedeki piksellerin son bitlerinin de˘gi¸simi ile ¨ veri gizleme y¨ontemlerini her renk kanalında 1 bit yada daha fazla veri gizleyenler ve birden ¸cok renk kanalında renk kanalı sayısından daha az miktarda veri gizleyenler olarak ikiye ayırabiliriz. Bu ¸calı¸smada en ¨onemsiz bite (least significant bit-LSB) gizleme y¨ontemlerinden yer de˘gi¸stirme [1], e¸sle¸stirme [2], e¸sle¸stirmenin geli¸stirilmi¸s bir hali olan Chan’ın algoritması [3], 2/3 verimli g¨omme [4], Hamming kodlarını kullanılarakArticle Citation - WoS: 4Citation - Scopus: 6Distribution-Preserving Data Augmentation(Peerj inc, 2021) Nar, Fatih; Saran, Nurdan Ayse; Saran, MuratIn the last decade, deep learning has been applied in a wide range of problems with tremendous success. This success mainly comes from large data availability, increased computational power, and theoretical improvements in the training phase. As the dataset grows, the real world is better represented, making it possible to develop a model that can generalize. However, creating a labeled dataset is expensive, time-consuming, and sometimes not likely in some domains if not challenging. Therefore, researchers proposed data augmentation methods to increase dataset size and variety by creating variations of the existing data. For image data, variations can be obtained by applying color or spatial transformations, only one or a combination. Such color transformations perform some linear or nonlinear operations in the entire image or in the patches to create variations of the original image. The current color-based augmentation methods are usually based on image processing methods that apply color transformations such as equalizing, solarizing, and posterizing. Nevertheless, these color-based data augmentation methods do not guarantee to create plausible variations of the image. This paper proposes a novel distribution-preserving data augmentation method that creates plausible image variations by shifting pixel colors to another point in the image color distribution. We achieved this by defining a regularized density decreasing direction to create paths from the original pixels' color to the distribution tails. The proposed method provides superior performance compared to existing data augmentation methods which is shown using a transfer learning scenario on the UC Merced Land-use, Intel Image Classification, and Oxford-IIIT Pet datasets for classification and segmentation tasks.Conference Object Parallelization of Sparsity-Driven Change Detection Method(Ieee, 2017) Ozgur, Atilla; Saran, Ayse Nurdan; Nar, FatihIn this study, Sparsity-driven Change Detection (SDCD) method, which has been proposed for detecting changes in multitemporal synthetic aperture radar (SAR) images, is parallelized to reduce the execution time. Parallelization of the SDCD is realized using OpenMP on CPU and CUDA on GPU. Execution speed of the parallelized SDCD is shown on real-world SAR images. Our experimental results show that the computation time of the parallel implementation brings significant speed-ups.Article Distribution-Preserving Data Augmentation(PeerJ Inc., 2021) Saran, Nurdan Ayse; Nar, Fatih; Saran, MuratArticle Citation - WoS: 2Citation - Scopus: 6Fast Binary Logistic Regression(Peerj inc, 2025) Saran, Nurdan Ayse; Nar, FatihThis study presents a novel numerical approach that improves the training efficiency of binary logistic regression, a popular statistical model in the machine learning community. Our method achieves training times an order of magnitude faster than traditional logistic regression by employing a novel Soft-Plus approximation, which enables reformulation of logistic regression parameter estimation into matrix-vector form. We also adopt the L-f-norm penalty, which allows using fractional norms, including the L-2-norm, L-1-norm, and L-0-norm, to regularize the model parameters. We put L-f-norm formulation in matrix-vector form, providing flexibility to include or exclude penalization of the intercept term when applying regularization. Furthermore, to address the common problem of collinear features, we apply singular value decomposition (SVD), resulting in a low-rank representation commonly used to reduce computational complexity while preserving essential features and mitigating noise. Moreover, our approach incorporates a randomized SVD alongside a newly developed SVD with row reduction (SVD-RR) method, which aims to manage datasets with many rows and features efficiently. This computational efficiency is crucial in developing a generalized model that requires repeated training over various parameters to balance bias and variance. We also demonstrate the effectiveness of our fast binary logistic regression (FBLR) method on various datasets from the OpenML repository in addition to synthetic datasets.Conference Object Citation - WoS: 5Citation - Scopus: 8Choosing Parameters To Achieve a Higher Success Rate for Hellman Time Memory Trade Off Attack(Ieee, 2009) Saran, Nurdan; Doganaksoy, AliIn 1980, Hellman proposed the Time Memory Trade Off (TWTO) attack and applied it on block cipher DES (Data Encryption Standard). Time Memory Trade Off attack is one of the methods that inverts a one way function. The resistance to TWO attacks is an important criterion in the design of a modern cipher Unlike the exhaustive search and table lookup methods, TWO is a probabilistic method, that is, the search operation may not find a preimage even if there exists one. Up to now, there are some approximate bounds for success rates of Hellman table by Hellman and Kusuda et al. In this study, we give a more precise approximation for the coverage of a single Hellman table. There is no precise guideline in the literature that points out how to choose parameters for Hellman TWO. We present a detailed analysis of the success rate of Hellman table via new parameters and also show how to choose parameters to achieve a higher success rate. The results are experimentally confirmed. We also discuss the Hellman's TMTO Curve.Conference Object Citation - WoS: 6Citation - Scopus: 12New Distinguishers Based on Random Mappings Against Stream Ciphers(Springer-verlag Berlin, 2008) Turan, Meltem Soenmez; Calik, Cagdas; Saran, Nurdan Buz; Doganaksoy, AliStatistical randomness testing plays an important role in security analysis of cryptosystems. In this study, we aim to propose a new framework of randomness testing based on random mappings. Considering the probability distributions of coverage and P-lengths, we present three new distinguishers; (i) coverage test, (ii) p-test and (iii) DP-coverage test and applied them on Phase III Candidates of eSTREAM project. We experimentally observed some statistical weaknesses of Po-maranch using the coverage test.